Estou postando esta mensagem do amigo Joca, que relacionou vários sites úteis, que mostram como fazer tarefas comuns e mesmo incomuns, como cerveja e muito mais. Confiram abaixo.

Oi pessoal,

Encontrei alguns sites muito úteis, onde a comunidade responde às suas perguntas.

Alguns sites como o Videojug e WonderHowTo mostram em vídeos como se fazer as coisas.

Perguntas e Respostas:

-------------------------------

http://br.answers.yahoo.com/

http://answers.yahoo.com/

http://askville.amazon.com/Index.do

http://www.grupthink.com/

http://yedda.com/

Videos do tipo "Como fazer"

-------------------------------

http://www.wonderhowto.com/

http://www.videojug.com

http://teachertube.com/

http://www.vidipedia.org/

http://www.expertvillage.com/

http://www.sutree.com/

http://sclipo.com/

http://www.5min.com/

http://www.viewdo.com/

http://helpfulvideo.com/

http://video.about.com/

www.dohowto.com

http://www.jabbits.com/

Sempre quis aprender como fazer um nó do tipo "Full Windsor". Já li e vi desenhos, mas ver o vídeo é outra coisa!

http://www.videojug.com/film/how-to-tie-a-tie-using-a-full-windsor-knot

ou como fazer a bebida "Mojito" que minha esposa adora:

http://www.videojug.com/film/how-to-make-a-mojito-cocktail-2

ou até mesmo como fazer cerveja, você mesmo:

http://www.wonderhowto.com/how-to/video/how-to-brew-beer-in-five-minutes-147542/

Abracos,

Joca

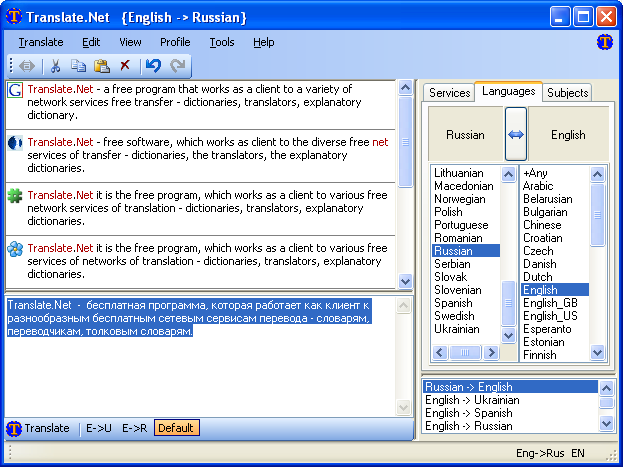

Pra quem não sabe, o OpenOffice suporta extensões, e muitas são bastante interessantes e úteis, incluindo integração com Google Docs e outros serviços. A extensão

Pra quem não sabe, o OpenOffice suporta extensões, e muitas são bastante interessantes e úteis, incluindo integração com Google Docs e outros serviços. A extensão

De acordo com o amigo Wedson, a Microsoft liberou o SP3 do Windows XP ontem, e em português também! Confiram abaixo:

De acordo com o amigo Wedson, a Microsoft liberou o SP3 do Windows XP ontem, e em português também! Confiram abaixo:

Bloatware é uma definição utilizada para designar aquele monte de programas que não servem pra nada mas que várias aplicações instalam como se fossem componentes necessários para o seu funcionamento. Não são. Os exemplos são inúmeros: ícones, barras de ferramentas para o navegador, ferramentas de atualização via web e muitos outros "penduricalhos" são instalados "por tabela" quando fazemos a instalação de antivírus, suites de escritório e vários outros programas que utilizamos. O

Bloatware é uma definição utilizada para designar aquele monte de programas que não servem pra nada mas que várias aplicações instalam como se fossem componentes necessários para o seu funcionamento. Não são. Os exemplos são inúmeros: ícones, barras de ferramentas para o navegador, ferramentas de atualização via web e muitos outros "penduricalhos" são instalados "por tabela" quando fazemos a instalação de antivírus, suites de escritório e vários outros programas que utilizamos. O